Tokenização de Rede em 5 Passos: O Guia para Seu Time de Engenharia

Merchants perdem de 9 a 20% da receita anual por falhas em pagamentos. Uma parcela significativa dessas falhas é evitável: credenciais vencidas, números de cartão desatualizados e emissores recusando transações que não conseguem verificar. A tokenização de rede resolve os três problemas. Ainda assim, a maioria dos projetos de implementação de tokenização de pagamentos trava na fase de planejamento porque o caminho do conceito à produção raramente é documentado com clareza.

Este guia cobre as cinco etapas que seu time de engenharia precisa. Ele explica o que construir, em qual ordem, e onde estão os casos extremos.

O Que É Tokenização de Rede e Por Que Ela Importa para as Taxas de Aprovação?

A tokenização de rede substitui o número de conta principal (PAN) do portador do cartão por um token criptograficamente vinculado, emitido pela própria rede de cartão, como Visa ou Mastercard. Diferente dos tokens gerados pelo merchant e armazenados em um vault local, os tokens de rede carregam contexto adicional de transação: o ID do merchant, o dispositivo e um criptograma dinâmico gerado por transação.

Os emissores reconhecem os tokens de rede como credenciais de maior confiança. Eles os recusam com menos frequência. Para cobrança recorrente e transações com cartão salvo, essa distinção é mensurável em receita.

Como os tokens de rede diferem dos tokens de vault padrão

Um token de vault padrão é um número de referência que seu processador de pagamento atribui a um PAN armazenado. Ele mantém os dados brutos do cartão fora da camada de aplicação, o que reduz o escopo de PCI. Mas não carrega nenhum sinal adicional para o emissor. O emissor ainda vê uma transação card-not-present genérica e aplica a lógica de risco padrão.

Um token de rede é diferente no nível do emissor. O token está vinculado à conta subjacente, não ao número físico do cartão. Quando o cartão é reemitido ou o PAN muda, a rede atualiza o token automaticamente. O churn involuntário por cartões vencidos cai. As taxas de aprovação em cobranças recorrentes aumentam.

Passo 1: Mapeie o Escopo do Token Antes de Escrever Uma Única Linha de Código

O primeiro passo em qualquer implementação de tokenização de pagamentos é definir o escopo com precisão. Muitos projetos falham aqui porque confundem três problemas distintos: reduzir o escopo de PCI, melhorar as taxas de autorização e habilitar a portabilidade entre PSPs. Cada um requer uma arquitetura ligeiramente diferente.

Defina quais tipos de transação precisam de tokens de rede

A tokenização de rede tem maior impacto em pagamentos recorrentes e no comércio com cartão salvo. Para transações únicas processadas em tempo real, o ganho é menor. Comece auditando seu mix de transações.

- Assinaturas recorrentes: Alta prioridade. O gerenciamento do ciclo de vida do token previne o churn involuntário por cartões reemitidos.

- Checkout com cartão salvo: Alta prioridade. Os tokens de rede elevam as taxas de aprovação e reduzem o atrito no checkout para clientes recorrentes.

- Checkout único para visitantes: Menor prioridade para tokenização, mas relevante se você quiser oferecer parcelamento pós-compra ou programas de fidelidade.

- Carteiras digitais (Apple Pay, Google Pay, GPay): Estas já usam tokens de rede no nível do dispositivo. Sua implementação deve reconhecê-los e roteá-los de forma consistente, em vez de re-tokenizar.

Decida sobre a portabilidade do token desde o primeiro dia

Essa decisão molda toda a sua arquitetura. Se seus tokens são provisionados pelo vault de um único processador, eles ficam vinculados a esse processador. Trocar de adquirente significa recolet ar os dados do cartão de cada cliente. Isso é caro, lento e prejudica a conversão.

Se seus tokens são provisionados por um vault em nível de rede ou de infraestrutura, eles são portáveis. Você pode rotear o mesmo token entre múltiplos adquirentes. Quando um processador tem uma taxa de aprovação degradada, você roteia para outro, sem tocar nas credenciais armazenadas.

A Arcos Dorados, a maior franqueada do McDonald's do mundo, operando em 21 países na América Latina, alcançou melhor desempenho em pagamentos recorrentes ao combinar roteamento unificado com tokenização. A portabilidade foi central para esse resultado. Eles conseguiram otimizar localmente sem fragmentar o armazenamento de credenciais.

Passo 2: Escolha o Caminho Certo de Provisionamento de Token

Existem três caminhos de provisionamento disponíveis para a maioria dos merchants enterprise. Cada um tem diferentes custos de engenharia, custo financeiro e compensações de capacidade.

Opção A: Tokenização nativa do processador

Seu PSP atual provisiona tokens diretamente. A configuração é rápida e a superfície de integração é pequena. A compensação é o lock-in. Os tokens ficam no vault desse processador. A portabilidade exige trabalho de migração personalizado se você adicionar ou trocar de adquirentes.

Esse caminho é adequado para merchants com um único PSP, baixo volume de transações e sem planos de curto prazo de expandir para mercados que exigem roteamento multi-adquirente.

Opção B: Direto na rede (Token Service Provider)

Você integra diretamente com o Visa Token Service (VTS) ou o Mastercard Digital Enablement Service (MDES). Os tokens são provisionados no nível da rede e são portáveis por design. Esse caminho oferece o mais alto nível de controle e o melhor sinal de confiança do emissor.

O custo de engenharia é substancial. Você deve gerenciar o provisionamento de tokens, eventos de ciclo de vida (reemissão de cartão, suspensão de token, exclusão de token) e geração de criptograma por transação. Seu time também precisa lidar com a infraestrutura de webhook para notificações de ciclo de vida de duas redes separadas.

Opção C: Tokenização via camada de infraestrutura financeira

Uma plataforma de infraestrutura financeira fica entre seus sistemas e seus processadores. Ela provisiona tokens de rede em seu nome, gerencia eventos de ciclo de vida e expõe uma única API. Os tokens são portáveis entre todos os adquirentes conectados. Você obtém sinais de confiança em nível de rede sem construir a integração duas vezes.

Esse caminho é a rota de menor custo para portabilidade multi-adquirente. O esforço de engenharia se concentra em uma única integração de API, em vez de conexões separadas com duas redes de cartão e múltiplos PSPs.

Passo 3: Construa a Camada de Gerenciamento do Ciclo de Vida do Token

Provisionar um token é o primeiro passo. Gerenciá-lo ao longo de sua vida útil é onde a maioria das implementações falha.

Quais eventos de ciclo de vida do token você precisa tratar

As redes de cartão enviam notificações de ciclo de vida quando a conta subjacente muda. Seus sistemas devem consumir esses eventos e agir sobre eles corretamente.

- Reemissão de cartão: A rede atualiza o token para refletir a nova data de validade ou número do cartão. Seu vault deve ingerir os metadados atualizados do token e vinculá-los ao registro correto do cliente.

- Suspensão de token: Emitida quando o portador do cartão relata fraude. Seu sistema deve sinalizar o token e suprimir quaisquer cobranças agendadas até a reativação ou substituição.

- Exclusão de token: O portador do cartão encerrou a conta ou revogou o consentimento. Cobranças contra um token excluído serão recusadas. Seu sistema deve acionar um fluxo de recadastramento.

- Atualização de criptograma: Cada transação requer um criptograma novo. Sua infraestrutura de token requestor deve gerá-los e anexá-los em tempo real, sem cache.

Como construir a infraestrutura de webhook

Os eventos de ciclo de vida chegam como webhooks da rede de cartão ou de sua camada de infraestrutura. Construa handlers idempotentes. As redes podem enviar eventos duplicados em condições degradadas, e processar o mesmo evento de ciclo de vida duas vezes pode corromper o estado do seu vault.

Registre cada evento com um timestamp e o identificador do token. Esse rastro de auditoria é essencial para depurar falhas de autorização e para responder a disputas do portador do cartão. Armazene os eventos em um log append-only, separado dos seus registros primários do vault.

Testando eventos de ciclo de vida do token antes do lançamento

A maioria dos sandboxes de redes de cartão suporta eventos de ciclo de vida sintéticos. Use-os. Os modos de falha em produção são quase sempre relacionados ao ciclo de vida: um evento de reemissão de cartão chega, os metadados do token não são atualizados corretamente, e a próxima cobrança agendada é recusada. Simule reemissão de cartão e suspensão de token em staging antes de lançar em produção.

Passo 4: Integre a Geração de Criptograma ao Seu Fluxo de Autorização

Os tokens de rede autenticam transações com um criptograma específico por transação. Esse criptograma é o que diferencia um token de rede de um simples substituto estático do PAN. É também o que os emissores usam para validar que a transação originou do token requestor autorizado.

Onde a geração de criptograma fica na cadeia de autorização

A geração de criptograma acontece após a recuperação do token e antes de a solicitação de autorização ser enviada ao adquirente. A sequência é a seguinte.

- O cliente inicia o pagamento (gatilho recorrente ou checkout com cartão salvo).

- Seu sistema recupera o token de rede armazenado no vault.

- Seu token requestor chama o endpoint de geração de criptograma e recebe um criptograma de uso único.

- Seu sistema empacota o token, o criptograma e os dados da transação na solicitação de autorização.

- O adquirente envia a solicitação ao emissor, que valida o criptograma antes de aprovar.

Os criptogramas são de uso único. Um criptograma gerado para uma tentativa de autorização às 09:00 não pode ser reutilizado para uma nova tentativa às 09:01. Construa sua lógica de retry para gerar um novo criptograma a cada tentativa.

Considerações de latência para checkout em tempo real

A geração de criptograma adiciona uma chamada de rede ao seu caminho de autorização. Em um fluxo de checkout com cartão salvo, isso deve ser concluído dentro do seu orçamento de latência geral de checkout. Faça benchmark disso em staging sob carga realista. Se sua camada de infraestrutura provisiona criptogramas de forma síncrona, o round-trip adiciona aproximadamente 50 a 150 milissegundos, dependendo da geografia.

Para cobrança recorrente processada em lote, a latência não é uma restrição. Para checkout em tempo real, é. Teste adequadamente.

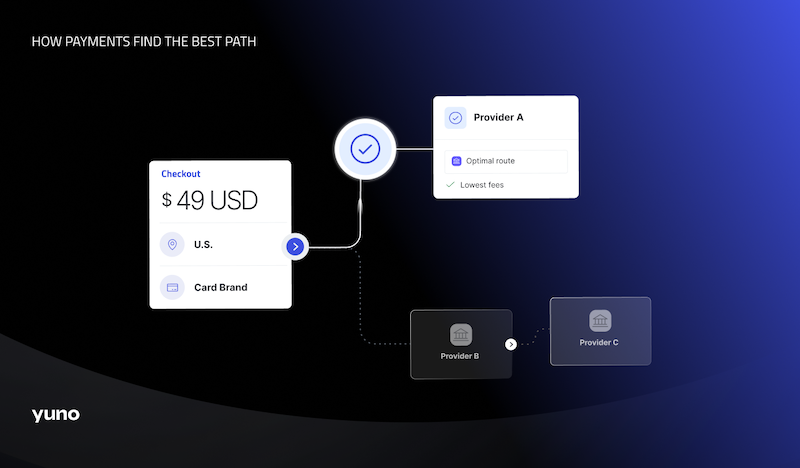

Passo 5: Roteie Tokens de Forma Inteligente Entre Adquirentes

A implementação de tokenização de pagamentos não está completa quando o primeiro token é autorizado com sucesso. O valor total da tokenização de rede é realizado quando você consegue rotear o mesmo token entre múltiplos adquirentes para otimizar as taxas de aprovação.

Como o roteamento de token multi-adquirente melhora as taxas de autorização

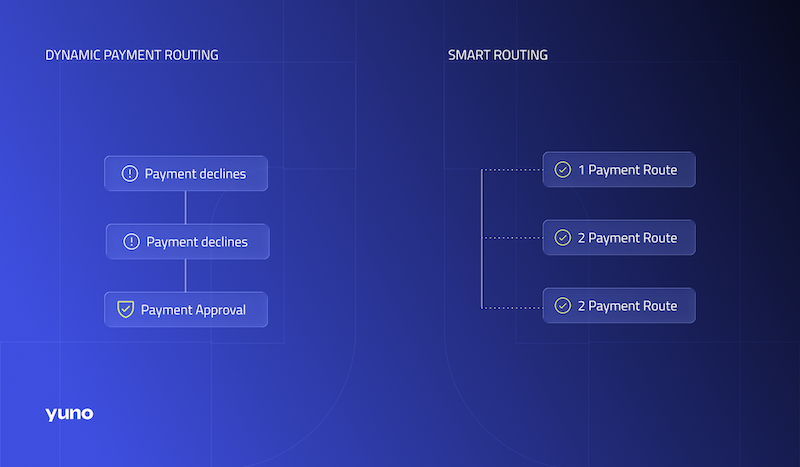

Os emissores têm taxas de aceitação diferentes com adquirentes diferentes. Uma transação recusada por um processador pode ser aprovada por outro, usando o mesmo token de rede. O Smart Routing avalia dados de taxa de aprovação em tempo real entre seus processadores conectados e seleciona o caminho com maior probabilidade de autorização.

Merchants que usam Smart Routing pelo Yuno registram um aumento médio de 8% nas taxas de autorização. Para cobrança recorrente em grandes volumes, isso representa uma recuperação relevante de receita que, de outra forma, seria perdida silenciosamente.

Roteamento de fallback quando um adquirente recusa

Configure regras de fallback que redirecionem automaticamente uma transação recusada para um adquirente secundário antes de exibir uma falha ao cliente. Com um token de rede portável, o fallback não requer autenticação adicional do cliente. O token é válido em todos os processadores conectados. Você rerroteia a transação e regenera o criptograma: essa é toda a superfície de engenharia de um fallback.

Merchants que usam roteamento de fallback recuperam em média 8% das transações que, de outra forma, falhariam. Em cobrança recorrente, onde reengajar um assinante perdido é custoso, recuperar essas transações na camada de infraestrutura é muito mais barato do que qualquer campanha de win-back.

Combinando tokenização com 3DS para segmentos de transação de alto risco

Nem toda transação precisa de 3DS. Aplicá-lo indiscriminadamente adiciona atrito e reduz a conversão. A arquitetura correta aplica 3DS de forma seletiva, acionado por sinais de risco, enquanto permite que transações de baixo risco com cartão salvo passem apenas com a força do token de rede.

Os tokens de rede reduzem a necessidade de 3DS para clientes confiáveis porque o criptograma já fornece autenticação forte da transação. Configure sua lógica de risco para aplicar 3DS para novos clientes, transações de alto valor ou geografias com taxas de fraude elevadas, e ignore-o para clientes recorrentes transacionando dentro de padrões normais.

Como É Uma Implementação Completa de Tokenização de Pagamentos em Produção

Uma implementação pronta para produção tem cinco componentes funcionando juntos. O provisionamento de tokens captura e armazena tokens de rede no momento da entrada do cartão. O gerenciamento de ciclo de vida consome eventos da rede e mantém os registros do vault atualizados. A geração de criptograma roda de forma síncrona no caminho de autorização, com criptogramas novos a cada tentativa. O roteamento multi-adquirente avalia dados de taxa de aprovação em tempo real e seleciona o melhor caminho. A lógica de fallback redireciona recusas automaticamente antes de exibir falhas ao cliente.

A inDrive, a plataforma de mobilidade operando em 50+ países, processou pagamentos em 300+ métodos de pagamento ao se conectar à infraestrutura unificada do Yuno. O resultado foi uma taxa de aprovação de pagamentos de 90% nos mercados. Esse número não é alcançável com uma stack fragmentada. Ele exige roteamento, tokenização e lógica de fallback operando como um sistema coordenado.

Onde a Maioria dos Projetos de Implementação de Tokenização de Pagamentos Erra

O erro mais comum é tratar a tokenização como um exercício de conformidade com PCI em vez de uma alavanca de taxa de autorização. Os times implementam o armazenamento de tokens, reduzem seu ambiente de dados de cartão e param por aí. Nunca constroem o gerenciamento de ciclo de vida, nunca testam a geração de criptograma sob carga e nunca conectam o armazenamento de tokens a uma camada de roteamento. O benefício de conformidade chega. O benefício de receita, não.

O segundo erro mais comum é construir contra a API de token de um único processador e descobrir depois que a portabilidade exige reconstruir o vault. Cada troca de PSP, cada entrada em novo mercado, cada projeto de diversificação de adquirentes esbarra na mesma barreira: os tokens estão presos a um provedor.

Construa para portabilidade desde o início. O custo de engenharia é similar. A flexibilidade operacional ao longo de um horizonte de três a cinco anos não é.

Seu Ponto de Partida Prático

Antes de escrever uma única linha de código de implementação, conclua três auditorias.

- Auditoria do mix de transações: Calcule qual porcentagem do seu volume é recorrente ou com cartão salvo. Se ultrapassar 30%, a tokenização de rede tem um caso imediato de taxa de aprovação.

- Auditoria de arquitetura do vault: Determine se o seu armazenamento de tokens atual é portável. Se os tokens são provisionados por um único processador, modele o custo de migração de uma futura troca de PSP.

- Auditoria de motivos de recusa: Puxe seus últimos 90 dias de transações recusadas. Segmente por código de motivo. Quantas recusas são por credenciais desatualizadas versus fraude genuína? O gerenciamento do ciclo de vida do token aborda diretamente as primeiras.

A maioria dos times de pagamentos constata que o caso de taxa de autorização para tokenização de rede emerge claramente apenas da análise de recusas. Os benefícios de PCI e portabilidade chegam como bônus.

Se sua infraestrutura atual dificulta a execução de qualquer uma dessas auditorias, isso já é o achado em si. A visibilidade de pagamentos e o controle de roteamento pertencem à mesma plataforma que sua camada de tokenização. Quando estão unificados, o caminho da auditoria à ação leva dias, não trimestres.

%20(1)%20(1).png)